留言、咨询与反馈

我们会在1个工作日内和您联系(工作时间 周一至周五 9:00-18:00)

留言、咨询与反馈

请填写联系方式

请填写联系方式

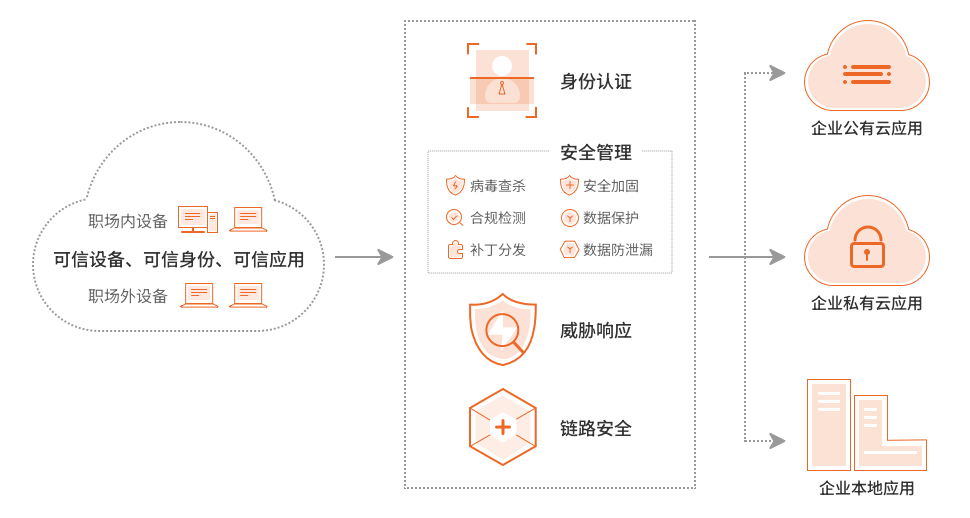

珍岛云零信任无边界访问控制系统可控制对企业公有云、私有云以及本地运行的应用的访问权限,通过验证用户的身份、设备的安全状态来确定是否允许用户访问应用,确保对

企业应用的可信访问并降低企业数据泄露风险,无论您的用户位于何处、使用任何设备都可以安全访问您的应用程序和数据。

请填写联系方式

请填写联系方式 网站提交留言-隐私协议

感谢您浏览本网站相关信息!

1、本协议是用户(“您”)与本网站所订立的契约,为方便您深入了解业务及提交需求等,本网站将为您提供更加个性化的留言表单服务,您在提交留言表单时,我们可能会收集和使用您的相关信息。我们非常重视用户信息的保护,我们将按照法律法规要求,采取相应的安全保护措施。

2、除非您已充分阅读、理解并同意接受和遵守本协议,否则,请勿提交留言表单。 您如果继续提交即表示接受本协议,本协议即在您与本网站之间产生法律效应。